ورڈپریس دنیا میں نمبر ایک مقبول مواد مینجمنٹ سسٹم (CMS) ہے۔ اگر آپ حیران ہیں کہ CMS کیا ہے۔ میں یہ سادہ سی تشبیہ دینا چاہوں گا۔ ویب سائٹ بنانے میں، ابتدائی طور پر، ہم ایچ ٹی ایم ایل، جاوا اسکرپٹ، اور سی ایس ایس کے ساتھ ہارڈ کوڈ کا استعمال کرتے ہوئے اسے حاصل کر سکتے ہیں۔ یہ ٹرمینل یا کمانڈ لائن انٹرفیس میں کالی لینکس پروگرام چلانے کی طرح ہے۔ اگر آپ کو اس پروگرامنگ زبان کے بارے میں صفر علم ہے تو یہ تکلیف دہ ہے۔

CMS پلیٹ فارمز جیسے کہ ورڈپریس، اسے ہمارے لیے آسان بناتے ہیں۔ یہ جی یو آئی ورژن کالی لینکس پروگرام چلانے جیسا ہے۔ آپ کو صرف اس طرح کی چیزوں پر کلک کرنے کی ضرورت ہے۔ ورڈپریس ویب ایڈمن کو اجازت دیتا ہے جس میں تکنیکی مہارت یا ویب پروگرامنگ لینگویج کا علم نہیں ہے کہ وہ مواد کی تعمیر پر توجہ دے سکے۔ اس میں تھیمز اور پلگ انز کی ایک بہت بڑی تعداد بھی ہے۔ لیکن بعض اوقات، خود ورڈپریس، تھیمز اور پلگ ان میں کمزوریاں پائی جاتی ہیں۔

ہم درج ذیل موضوعات کو تفصیل سے سیکھیں گے۔

- WPScan کا API ٹوکن حاصل کریں۔

- ہدف کے ورڈپریس ورژن کی شناخت کریں۔

- ورڈپریس تھیم کی گنتی کریں۔

- ورڈپریس پلگ ان کی گنتی کریں۔

- ایک ورڈپریس صارف کی گنتی کریں۔

- ورڈپریس، تھیم، اور پلگ ان کی کمزوریوں کو اسکین کریں۔

تیاری

WPScan مفت ہے اور کالی لینکس میں پہلے سے انسٹال ہے۔ لیکن اگر آپ کے پاس اپنی مشین پر WPScan نہیں ہے، تو آپ اسے یا تو apt install کے ذریعے انسٹال کر سکتے ہیں یا اسے GitHub پر ڈاؤن لوڈ کر سکتے ہیں۔ https://github.com/wpscanteam/wpscan . اگرچہ WPScan Kali Linux میں ایک اوپن سورس ٹول ہے۔ لیکن WPScan اور دیگر مفت ٹولز میں فرق ہے۔ WPScan vulnerability سکینر استعمال کرنے کے لیے تھوڑا سا اضافی کام درکار ہے، ہمیں WPScan API ٹوکن کی ضرورت ہے۔ یہ مفت ہے، آپ کو صرف ایک اکاؤنٹ بنانے کی ضرورت ہے۔ https://wpscan.com .

- پر ایک اکاؤنٹ رجسٹر کریں۔ https://wpscan.com پر کلک کرکے شروع کرنے کے سب سے اوپر کونے پر بٹن.

اعداد و شمار . WPScan.com سائن اپ کریں۔

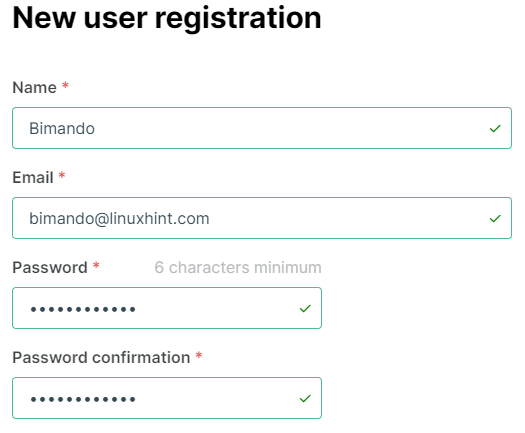

پھر، پر کسی بھی مطلوبہ معلومات کو بھریں نئے صارف کی رجسٹریشن فارم جیسا کہ ذیل میں دکھایا گیا ہے۔

اعداد و شمار . WPScan.com صارف کا رجسٹریشن فارم

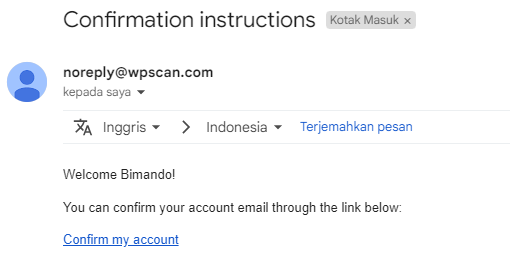

- ایک بار جب آپ اپنی رجسٹریشن کی معلومات جمع کراتے ہیں، تو آپ کو اپنے ای میل اکاؤنٹ کی تصدیق کرنی ہوگی۔ اپنا میل باکس کھولیں اور wpscan.com کے ذریعے بھیجے گئے تصدیقی لنک پر کلک کریں۔

اعداد و شمار . WPS اسکین ای میل کی تصدیق

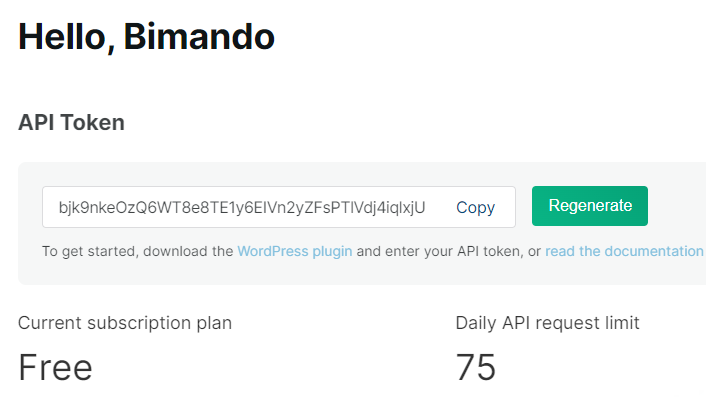

- ایک بار جب آپ کی ای میل کی تصدیق کامیاب ہوجاتی ہے، تو پھر اپنے پر کلک کریں۔ پروفائل مینو.

اعداد و شمار . WPScan.com پروفائل مینو

آپ اپنا API ٹوکن دیکھیں گے جیسا کہ نیچے دکھایا گیا ہے۔ اس ٹوکن کو کاپی کریں اور اسے فائل میں محفوظ کریں۔ ہم اسے بعد میں ٹرمینل پر استعمال کریں گے۔

اعداد و شمار . WPScan.com API ٹوکن ویلیو

اس سے پہلے کہ ہم Kali Linux میں WPScan ٹیوٹوریل میں جائیں، میں یہ بتانا چاہوں گا کہ آپ wpscan.com پر کیا معلومات حاصل کر سکتے ہیں۔ ڈویلپر اس ٹول کو زیادہ سنجیدگی سے لے رہا ہے، نہ کہ صرف ایک مفت ٹول بنا رہا ہے۔ ان کا کام بہت دلچسپ ہے۔

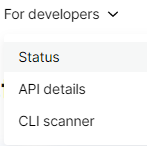

WPScan سروس کی حیثیت

WPScan ڈراپ ڈاؤن مینو بار پر جس کا عنوان ہے۔ ڈویلپر کے لیے کی نگرانی سے منسلک ایک صفحہ ہے۔ حالت WPScan نظام کے آپریشنل۔

اعداد و شمار . WPScan.com برائے ڈویلپرز مینو

یہ رپورٹ اس وقت اہم ہوتی ہے جب ہم دخول ٹیسٹ کراتے ہیں اور ہمیں کچھ غلطیوں کا سامنا کرنا پڑ سکتا ہے۔ کالی لینکس پر WPScan چلانے کے دوران جب آپ کو کوئی خرابی نظر آتی ہے، تو آپ پہلے اس بات کو یقینی بناتے ہیں کہ آیا سسٹم آن لائن ہے یا نہیں۔ https://status.wpscan.com/ .

اعداد و شمار . WPScan.com سروس کی حیثیت

جب سب کچھ ٹھیک چل رہا ہے، تو آپ کو اوپر کی شکل کی طرح ایک اسٹیٹس نظر آئے گا۔

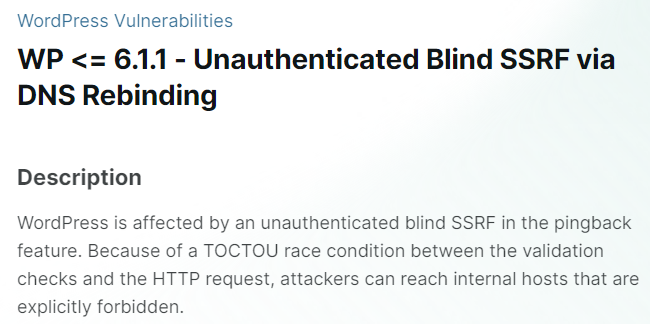

WPScan - ورڈپریس CMS کمزوری۔

WPScan ہر ورژن کے لیے ورڈپریس کی کمزوریوں کے بارے میں معلومات بھی شائع کرتا ہے۔

اعداد و شمار . ورڈپریس کی کمزوریاں

آپ فہرست میں موجود ہر خطرے کی تفصیلی معلومات پڑھ سکتے ہیں۔ مثال کے طور پر، مندرجہ ذیل اعداد و شمار سے پتہ چلتا ہے کہ ورڈپریس ورژن 6.1.1 یا اس سے نیچے میں DSN ری بائنڈنگ کے ذریعے غیر تصدیق شدہ نابینا SSRF پر خطرہ ہے۔

اعداد و شمار . ورڈپریس 6.1.1 خطرے کی معلومات

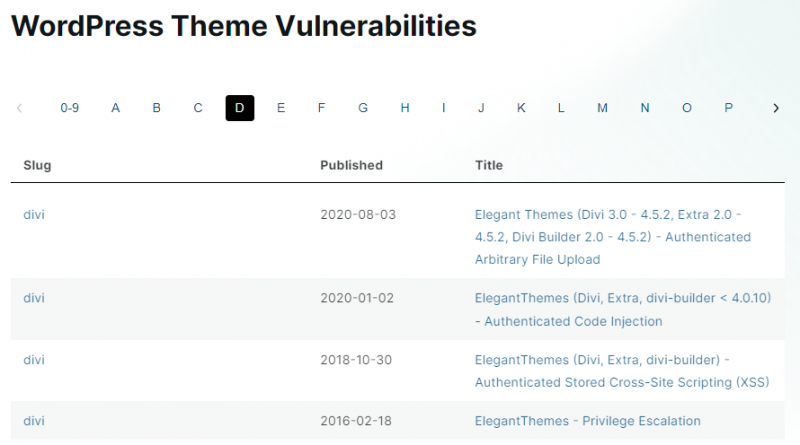

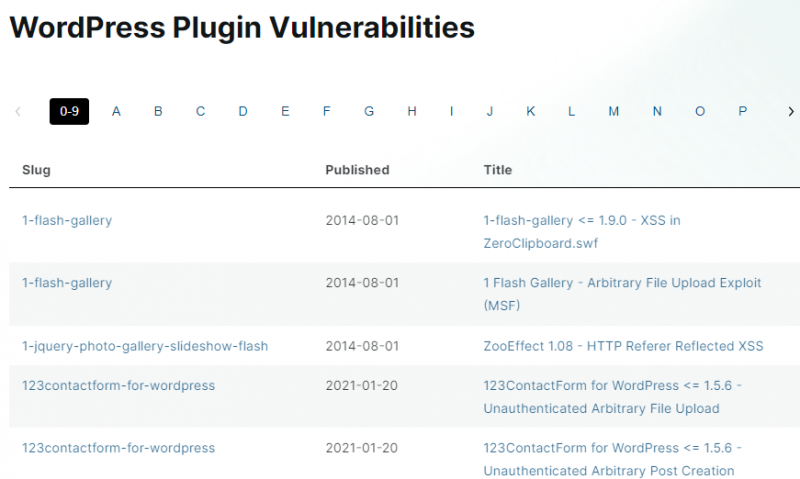

WPScan - ورڈپریس تھیم اور پلگ ان کی کمزوری

WPScan تھیم اور پلگ ان کے خطرے سے متعلق معلومات بھی شائع کرتا ہے۔

اعداد و شمار . ورڈپریس تھیم کی کمزوریاں

تصویر .WordPress پلگ ان کی کمزوریاں

کالی لینکس پر ڈبلیو پی ایس اسکین ٹیوٹوریل

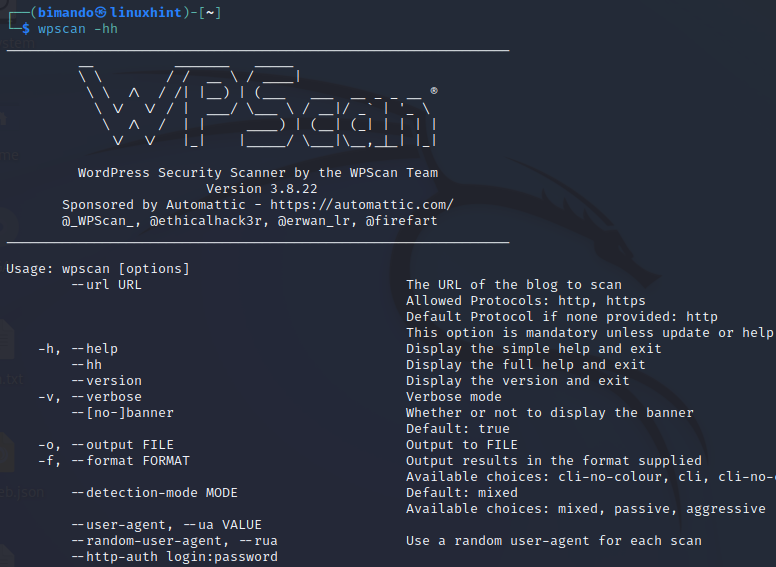

میرا فرض ہے کہ آپ نے پہلے ہی WPScan اور API ٹوکن انسٹال کر لیا ہے۔ پہلے، آئیے دستیاب کمانڈ اور WPScan کا استعمال دیکھتے ہیں۔ مکمل معلومات ظاہر کرنے کے لیے درج ذیل کمانڈ کو چلائیں۔

wpscan -hh

اعداد و شمار . کالی لینکس ٹرمینل پر ڈبلیو پی ایس اسکین

WPScan مندرجہ ذیل دلیل کا استعمال کرتے ہوئے ہر اسکین کے لیے صارف کے ایجنٹ کی رینڈمائزیشن کا استعمال کرتے ہوئے فائر وال کی چوری فراہم کرتا ہے۔

--rua یا --random-user-agentمیں اکثر '–فورس' جھنڈا بھی شامل کرتا ہوں تاکہ اگر انڈیکس 403 ایرر کوڈ یا ممنوع غلطی کو بڑھاتا ہے تو WPScan اسکین کرنا جاری رکھے گا۔

--قوتکمزوری سکینر کی خصوصیت کو فعال کرنے کے لیے، ہمیں مندرجہ ذیل دلیل کا استعمال کرتے ہوئے اپنے API ٹوکن کی وضاحت کرنی چاہیے:

--api-ٹوکن [TOKEN_VALUE]WPScan تین مختلف فارمیٹس میں لاگنگ کو سپورٹ کرتا ہے: JSON، CLI، اور CLI بغیر رنگ کے۔ آپ مندرجہ ذیل کمانڈ کا استعمال کرتے ہوئے فارمیٹ کے بعد آؤٹ پٹ فائل نام کی وضاحت کرکے اپنے WPScan نتیجہ کے آؤٹ پٹ کو محفوظ کرسکتے ہیں۔

-o یا --آؤٹ پٹ [FILENAME]-f یا --format [FORMAT]

WPScan کمانڈ سے جو ہم نے اوپر سیکھا ہے، ہم کچھ ورڈپریس اہداف کو اسکین کرنے کی کوشش کریں گے اور صارفین، کمزوری کے پلگ انز، اور کمزوری تھیم کی گنتی کریں گے۔ گنتی کرنے کے لیے ہمیں درج ذیل دلیل کا استعمال کرنا چاہیے:

-e یا --enumerate [آپشن]ہمارے مقصد کے لیے دستیاب اختیارات ہیں:

| میں | صارفین کی گنتی کریں۔ |

| vp | کمزور پلگ ان کی گنتی کریں۔ |

| vt | کمزور موضوعات کی گنتی کریں۔ |

اب، ہم ہدف مقرر کرتے ہیں https://bssn.go.id اور WPScan کے ساتھ کمزوری کو اسکین کریں۔ کے ساتھ WPScan چلانے کے لیے پہلے سے طے شدہ اختیارات ترتیبات، آپ آسانی سے درج ذیل کمانڈ کو چلا سکتے ہیں:

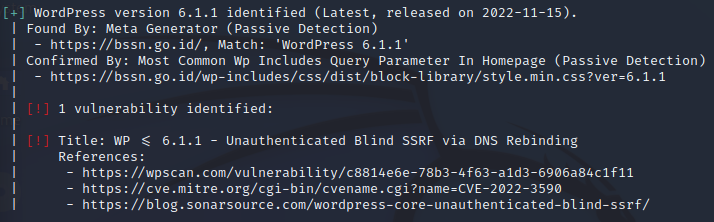

wpscan --url [URL]سب سے پہلے، WPScan ورڈپریس ورژن اور پائی جانے والی کمزوری کی نشاندہی کرے گا اور اس کا باقی حصہ ان گنتی کردہ اختیارات پر منحصر ہے جو ہم استعمال کر رہے ہیں۔

اعداد و شمار . ورڈپریس 6.1.1 کمزوری۔

جیسا کہ اوپر کے اعداد و شمار میں دکھایا گیا ہے، ہمارا ہدف ایک ہے۔ ورڈپریس ورژن 6.1.1 جس کا خطرہ ہے۔ DNS ری بائنڈنگ کے ذریعے غیر مستند بلائنڈ SSRF . تفصیلی معلومات پہلے نمبر 9 میں اوپر دکھائی گئی ہیں۔

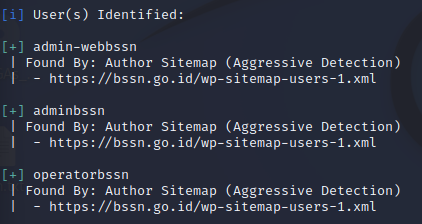

WPScan انومریٹ صارفین

wpscan --dua --force --api-token [TOKEN] -e u -o صارف .txt -f cli --url [URL]

اعداد و شمار . ورڈپریس صارفین کی گنتی

ہدف bssn.go.id کے تین صارفین ہیں: admin-webbssn، adminbssn، اور operatorbssn۔

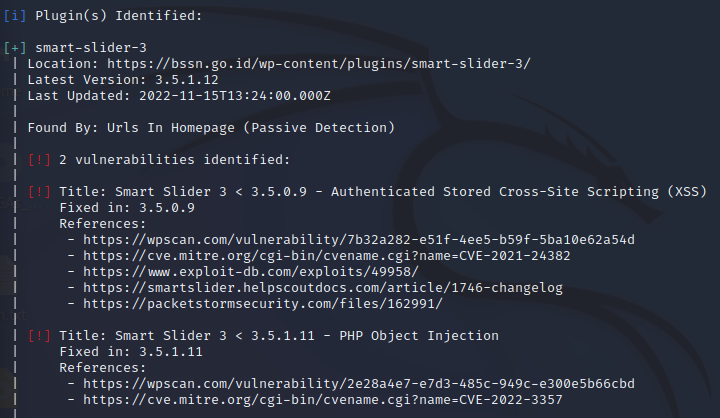

WPScan انومریٹ پلگ ان کے خطرات

wpscan --rua --force --api-token[TOKEN] -e vp -o plugin.txt -f cli --url[URL]

اعداد و شمار . ورڈپریس پلگ ان کمزوری کی گنتی

ہدف میں دو پلگ ان کی کمزوری ہے جیسا کہ اوپر کی تصویر میں دکھایا گیا ہے۔ ان میں سے ایک، پی ایچ پی آبجیکٹ انجیکشن دلچسپ معلوم ہونا.

WPScan تھیمز کی کمزوریوں کو شمار کریں۔

wpscan --rua --force --api-token[TOKEN] -e vt -o theme.txt -f cli --url[URL]

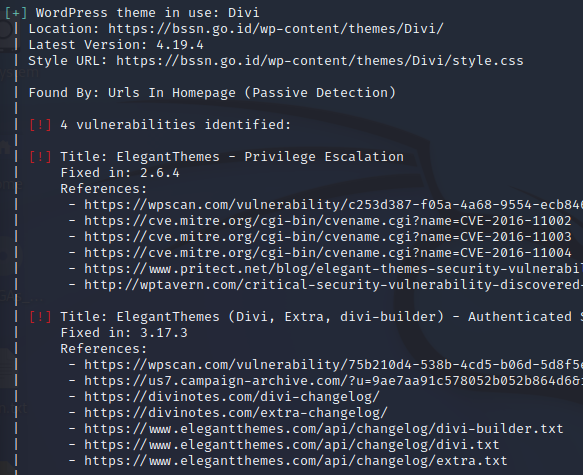

اعداد و شمار . ورڈپریس تھیم کے خطرے کی گنتی

ہمارے ہدف میں اب چار تھیم کی کمزوریاں ہیں اور ان میں سے ایک اہم کمزوری ہے، جو کہ استحقاق میں اضافہ .

نتیجہ

ہم نے سیکھا کہ ورڈپریس ویب سائٹ پر کمزوری اسکیننگ کیسے کی جاتی ہے۔ نوٹ کریں کہ اس ٹیوٹوریل میں ہمیں جو کمزوری ملی ہے اس کی توثیق نہیں کی گئی ہے۔ ویب ایپلیکیشن کی معلومات جمع کرنے کے مرحلے میں، ہم تمام معلومات اور ممکنہ خطرات کو جمع کرتے ہیں۔ پھر، اس جاسوسی سے، ہمیں اس بات کی تصدیق کرنے کے لیے کمزوری کی تشخیص کرنے کی ضرورت ہے کہ آیا ہدف کو ہیک کیا جا سکتا ہے۔

آپ کی معلومات کے لیے، اوپر ہمارا ہدف، ایک BSSN ایک انڈونیشیا کی سرکاری ایجنسی ہے جو صدر کے ماتحت اور ذمہ دار ہے۔ BSSN کے پاس سائبر سیکیورٹی کے شعبے میں سرکاری فرائض کی انجام دہی اور سرکاری کاموں کے انتظام میں صدر کی مدد کرنے کے لیے سائفرز کا کام ہے۔ ذرا سوچیں، سائبر سیکیورٹی کے شعبے میں ایک ریاستی ایجنسی کو اس طرح کے خطرات کیسے ہوسکتے ہیں۔