Let’s Encrypt DNS-01 چیلنج (یا DNS توثیق) کیسے کام کرتا ہے اس بارے میں تفصیلی وضاحت کے لیے، Let's Encrypt DNS-01 چیلنج کیا ہے اور SSL سرٹیفکیٹس حاصل کرنے کے لیے اسے کیسے استعمال کیا جائے کے عنوان سے مضمون پڑھیں۔

اس مضمون میں، ہم آپ کو دکھائیں گے کہ Certbot اور Certbot CloudFlare DNS پلگ ان کا استعمال کرتے ہوئے اپنے ڈومین نام کے لیے SSL سرٹیفکیٹ حاصل کرنے کے لیے Let’s Encrypt DNS توثیق کا استعمال کیسے کریں۔

مواد کا موضوع:

- CloudFlare DNS کے ساتھ اپنے ڈومین کا انتظام کرنا

- Ubuntu/Debian پر Certbot اور Certbot CloudFlare پلگ ان انسٹال کرنا

- فیڈورا پر Certbot اور Certbot CloudFlare پلگ ان انسٹال کرنا

- RHEL/AlmaLinux/Rocky Linux/CentOS Stream پر Certbot اور Certbot CloudFlare پلگ ان انسٹال کرنا

- چیک کرنا کہ آیا Certbot اور Certbot CloudFlare پلگ ان درست طریقے سے انسٹال ہوئے ہیں۔

- CloudFlare API ٹوکن تیار کرنا

- CloudFlare API ٹوکن کو کمپیوٹر/سرور پر محفوظ طریقے سے اسٹور کرنا

- Certbot CloudFlare DNS توثیق کا استعمال کرتے ہوئے SSL سرٹیفکیٹ تیار کرنا

- سرٹ بوٹ کا استعمال کرتے ہوئے آئیے انکرپٹ ایس ایس ایل سرٹیفکیٹس کی فہرست بنانا

- سرٹ بوٹ کا استعمال کرتے ہوئے آئیے انکرپٹ ایس ایس ایل سرٹیفکیٹس کی تجدید کرنا

- نتیجہ

- حوالہ جات

CloudFlare DNS کے ساتھ اپنے ڈومین کا انتظام کرنا

CloudFlare DNS توثیق کا استعمال کرتے ہوئے Let's Encrypt SSL سرٹیفکیٹ حاصل کرنے کے لیے، آپ کے پاس CloudFlare اکاؤنٹ ہونا چاہیے اور آپ کے ڈومین کو CloudFlare DNS استعمال کرنا چاہیے۔ آپ کر سکتے ہیں۔ مفت میں CloudFlare اکاؤنٹ بنائیں اور CloudFlare DNS سروس بھی استعمال کرنے کے لیے مفت ہے۔

CloudFlare DNS کے ساتھ اپنے ڈومین کا نظم کرنے کے لیے، آپ درج ذیل میں سے ایک کام کر سکتے ہیں:

- CloudFlare سے اپنا ڈومین رجسٹر کریں۔

- اپنے ڈومین کو CloudFlare میں منتقل کریں۔

- اپنے ڈومین رجسٹرار کے ڈیش بورڈ سے اپنے ڈومین نام کے DNS نیم سرور کو CloudFlare DNS نیم سرور میں تبدیل کریں۔

آپ کو CloudFlare سے ڈومین خریدنے یا CloudFlare DNS سروس کے ساتھ اس کا نظم کرنے کے لیے CloudFlare میں ڈومین منتقل کرنے کی ضرورت نہیں ہے۔ آپ اپنے ڈومین رجسٹرار (جہاں سے آپ نے ڈومین خریدا ہے) کے ڈیش بورڈ سے اپنے ڈومین کے نیم سرور کو CloudFlare DNS نیم سرور میں تبدیل کر سکتے ہیں اور CloudFlare سے اپنے ڈومین کا نظم کر سکتے ہیں۔ اپنے ڈومین کے نیم سرور کو CloudFlare DNS نام سرور میں تبدیل کرنے کے بارے میں مزید معلومات کے لیے، یہ مضمون پڑھیں۔

Ubuntu/Debian پر Certbot اور Certbot CloudFlare پلگ ان انسٹال کرنا

Certbot اور Certbot CloudFlare پلگ ان Ubuntu/Debian کے آفیشل پیکیج ریپوزٹری میں دستیاب ہیں۔ لہذا، آپ انہیں Ubuntu/Debian پر بہت آسانی سے انسٹال کر سکتے ہیں۔

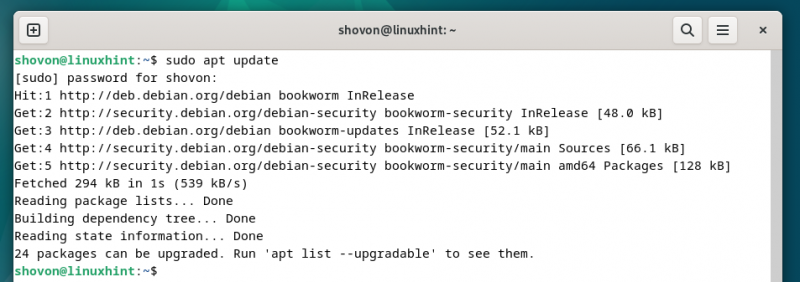

سب سے پہلے، مندرجہ ذیل کمانڈ کے ساتھ APT پیکیج ریپوزٹری کیش کو اپ ڈیٹ کریں:

$ sudo مناسب اپ ڈیٹ

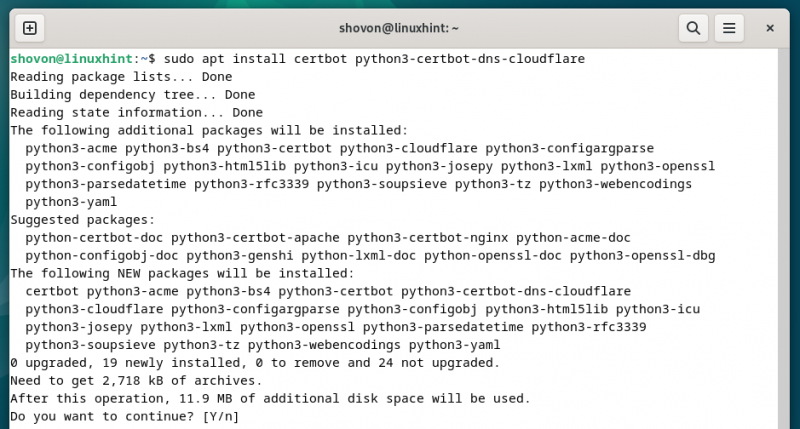

Certbot اور Certbot CloudFlare DNS پلگ ان انسٹال کرنے کے لیے، درج ذیل کمانڈ کو چلائیں:

$ sudo مناسب انسٹال کریں certbot python3-certbot-dns-Cloudflareانسٹالیشن کی تصدیق کرنے کے لیے، 'Y' دبائیں اور پھر دبائیں۔ <درج کریں> .

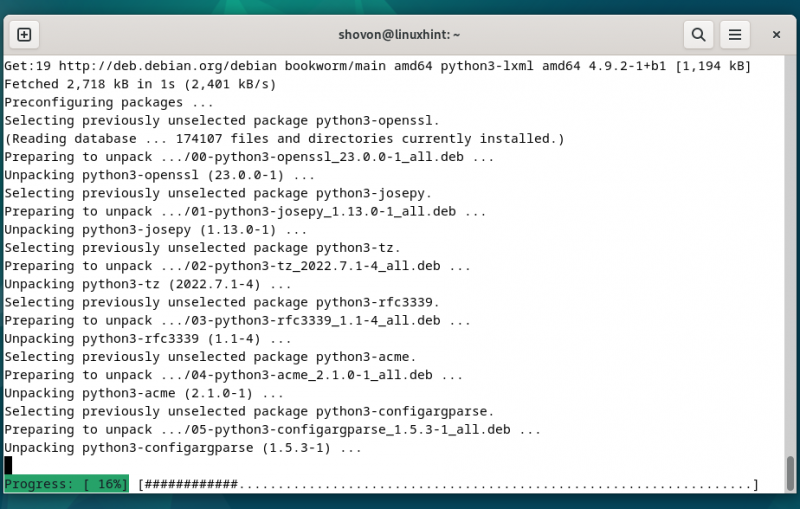

Certbot اور Certbot CloudFlare DNS پلگ ان انسٹال کیے جا رہے ہیں۔ اسے مکمل ہونے میں کچھ وقت لگتا ہے۔

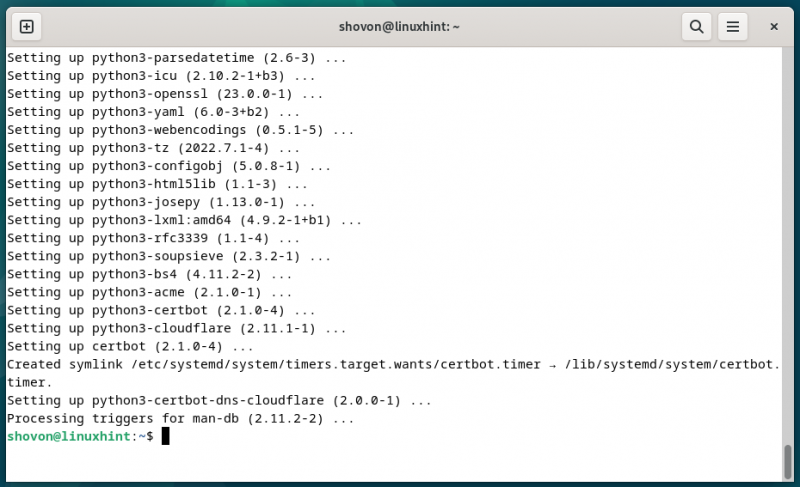

اس مقام پر، Certbot اور Certbot CloudFlare DNS پلگ ان انسٹال ہونا چاہیے۔

فیڈورا پر Certbot اور Certbot CloudFlare پلگ ان انسٹال کرنا

Certbot اور Certbot CloudFlare پلگ ان فیڈورا کے آفیشل پیکیج ریپوزٹری میں دستیاب ہیں اور فیڈورا پر بہت آسانی سے انسٹال کیے جا سکتے ہیں۔

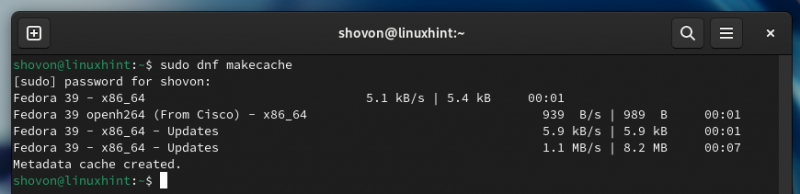

سب سے پہلے، درج ذیل کمانڈ کے ساتھ DNF پیکیج ڈیٹا بیس کو اپ ڈیٹ کریں:

$ sudo dnf makecache

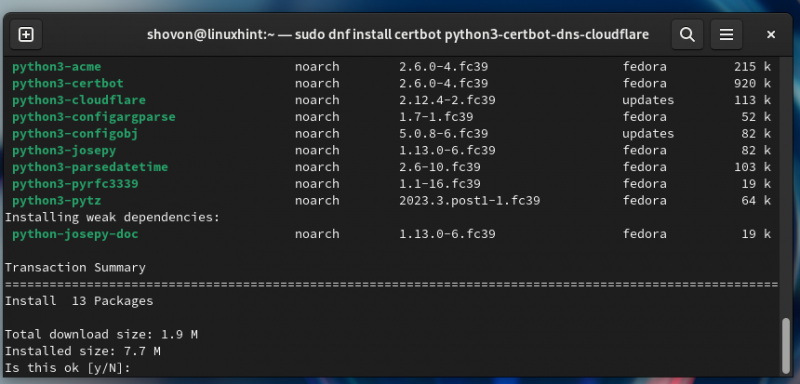

فیڈورا پر Certbot اور Certbot CloudFlare DNS پلگ ان انسٹال کرنے کے لیے، درج ذیل کمانڈ کو چلائیں:

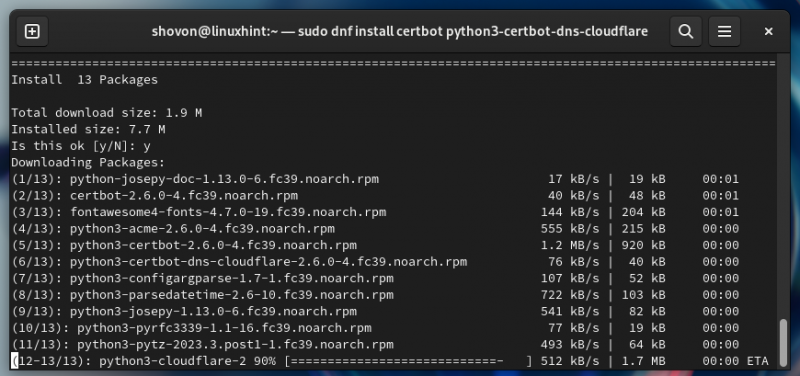

$ sudo ڈی این ایف انسٹال کریں certbot python3-certbot-dns-Cloudflareانسٹالیشن کی تصدیق کرنے کے لیے، 'Y' دبائیں اور پھر دبائیں۔ <درج کریں> .

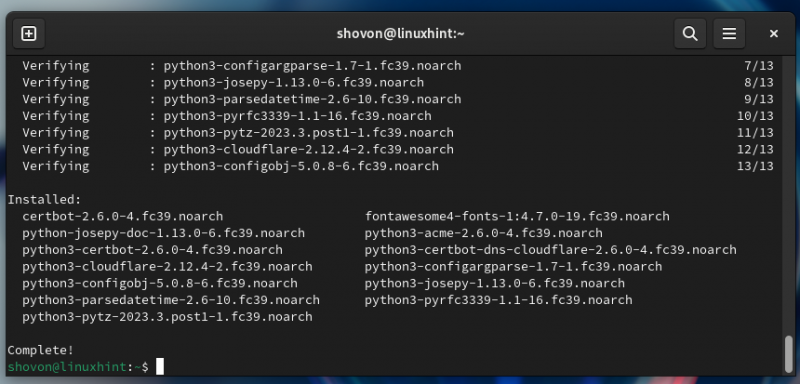

Certbot اور Certbot CloudFlare DNS پلگ ان انسٹال کیے جا رہے ہیں۔ اسے مکمل ہونے میں کچھ وقت لگتا ہے۔

اس مقام پر، Certbot اور Certbot CloudFlare DNS پلگ ان Fedora پر انسٹال ہونا چاہیے۔

RHEL/AlmaLinux/Rocky Linux/CentOS Stream پر Certbot اور Certbot CloudFlare پلگ ان انسٹال کرنا

Certbot CloudFlare DNS پلگ ان RHEL/AlmaLinux/Rocky Linux/CentOS Stream کے آفیشل پیکیج ریپوزٹریز میں دستیاب نہیں ہے۔ Certbot CloudFlare DNS پلگ ان EPEL پیکیج ریپوزٹری میں دستیاب ہے۔ آپ RHEL/AlmaLinux/Rocky Linux/CentOS Stream پر EPEL پیکیج ریپوزٹری کو فعال کر سکتے ہیں اور وہاں سے Certbot CloudFlare DNS پلگ ان انسٹال کر سکتے ہیں۔

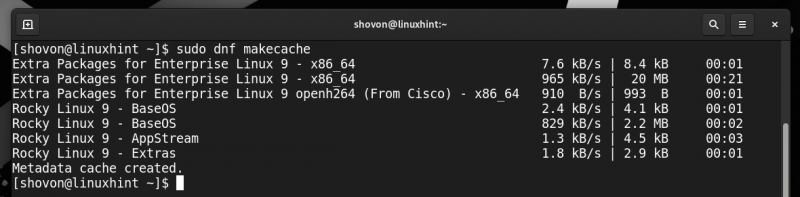

ایک بار جب آپ EPEL پیکیج ریپوزٹری کو فعال کر لیتے ہیں، تو درج ذیل کمانڈ کے ساتھ DNF ڈیٹا بیس کیش کو اپ ڈیٹ کریں:

$ sudo dnf makecache

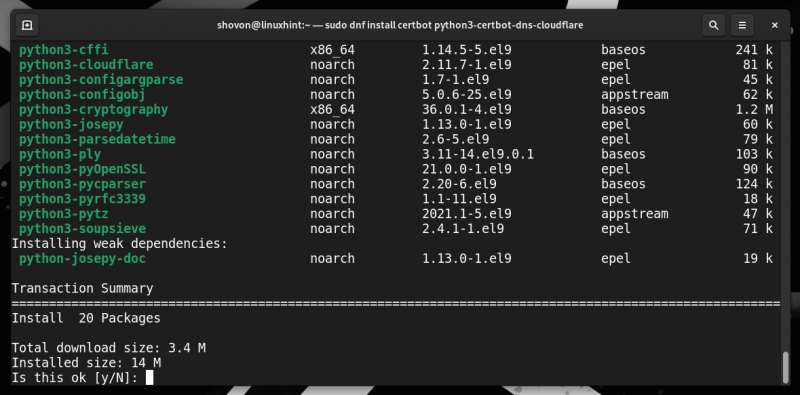

پھر، درج ذیل کمانڈ کے ساتھ اپنے RHEL/AlmaLinux/Rocky Linux/CentOS Stream سسٹم پر Certbot اور Certbot CloudFlare DNS پلگ ان انسٹال کریں:

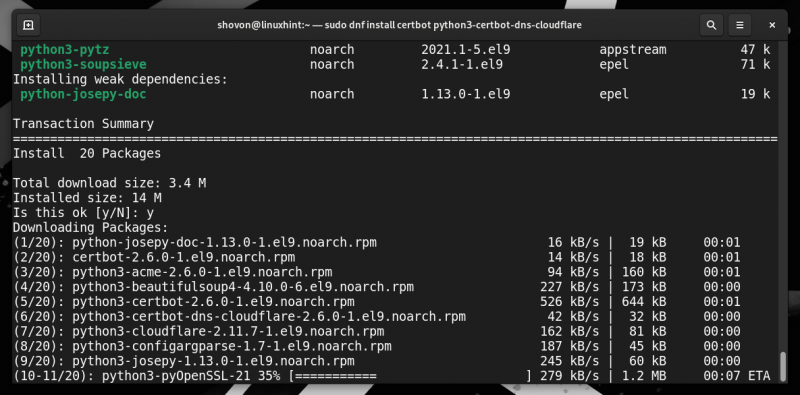

$ sudo ڈی این ایف انسٹال کریں certbot python3-certbot-dns-Cloudflareانسٹالیشن کی تصدیق کرنے کے لیے، 'Y' دبائیں اور پھر دبائیں۔ <درج کریں> .

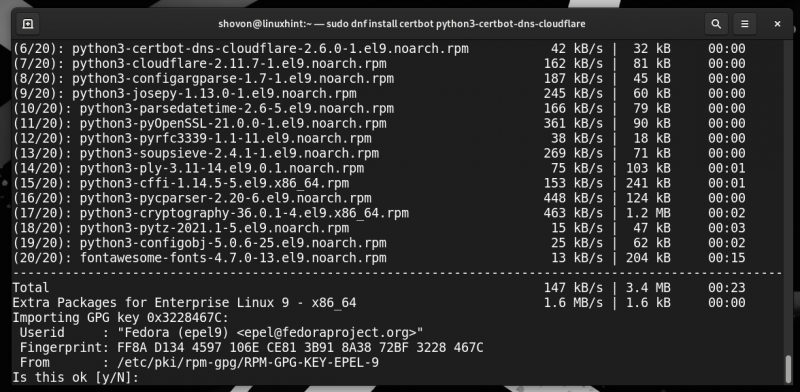

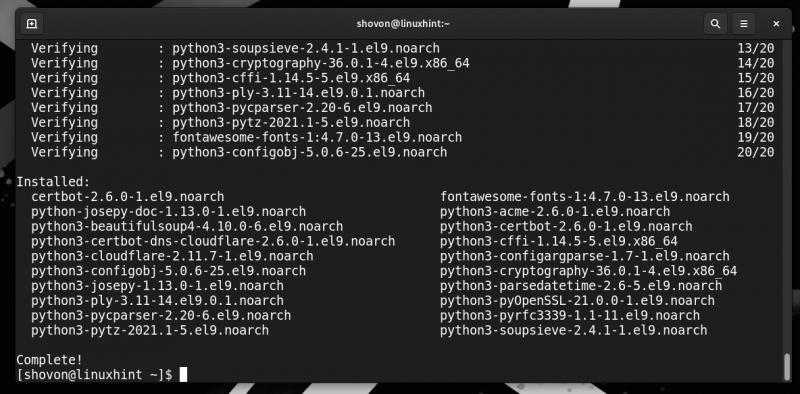

Certbot اور Certbot CloudFlare DNS پلگ ان انسٹال کیے جا رہے ہیں۔ اسے مکمل ہونے میں کچھ وقت لگتا ہے۔

EPEL ریپوزٹری کی GPG کلید کو قبول کرنے کے لیے، 'Y' دبائیں اور پھر دبائیں۔ <درج کریں> .

اس مقام پر، Certbot اور Certbot CloudFlare DNS پلگ ان انسٹال ہونا چاہیے۔

چیک کرنا کہ آیا Certbot اور Certbot CloudFlare پلگ ان درست طریقے سے انسٹال ہوئے ہیں۔

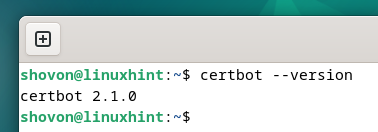

چیک کرنے کے لیے کہ آیا آپ کے کمپیوٹر پر Certbot انسٹال ہے، درج ذیل کمانڈ کو چلائیں:

$ certbot --ورژناگر Certbot انسٹال ہے، تو کمانڈ کو آپ کے کمپیوٹر پر انسٹال کردہ Certbot کا ورژن نمبر پرنٹ کرنا چاہیے۔

جیسا کہ آپ دیکھ سکتے ہیں، ہمارے پاس Debian مشین پر Certbot 2.1.0 انسٹال ہے۔

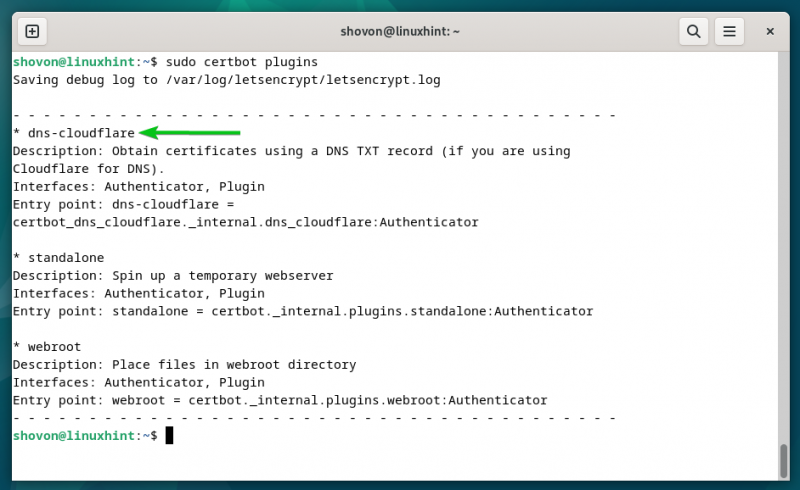

یہ چیک کرنے کے لیے کہ آیا آپ کے کمپیوٹر پر Certbot CloudFlare DNS پلگ ان انسٹال ہے، درج ذیل کمانڈ کو چلائیں:

$ sudo certbot پلگ اناگر Certbot CloudFlare DNS پلگ ان انسٹال ہے، تو آپ کو پلگ ان کی فہرست میں 'dns-cloudflare' تلاش کرنا چاہیے جیسا کہ درج ذیل اسکرین شاٹ میں نشان زد کیا گیا ہے:

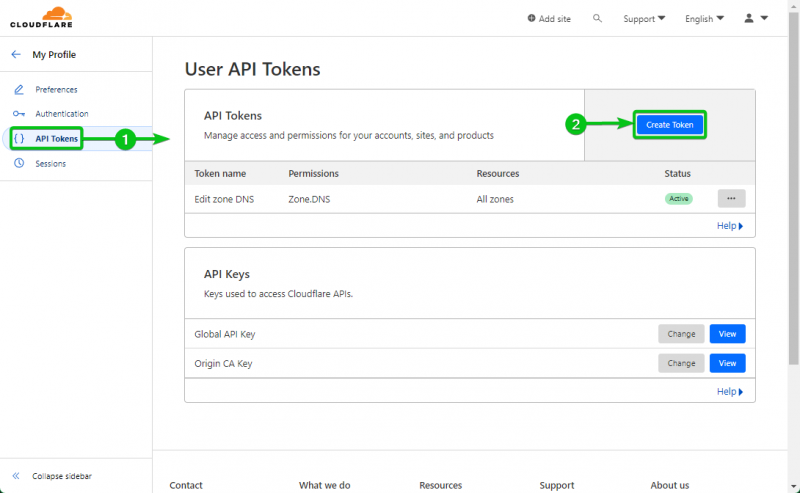

CloudFlare API ٹوکن تیار کرنا

ڈومین کی ملکیت کی توثیق کرنے کے لیے، Certbot کو ڈومین پر TXT ریکارڈ شامل کرنے کی ضرورت ہے جو CloudFlare DNS سرور کے زیر انتظام ہے۔ اس کے لیے، Certbot کو CloudFlare API ٹوکن تک رسائی کی ضرورت ہے۔ آپ CloudFlare ڈیش بورڈ سے اپنے ڈومین کے لیے API ٹوکن بنا سکتے ہیں۔

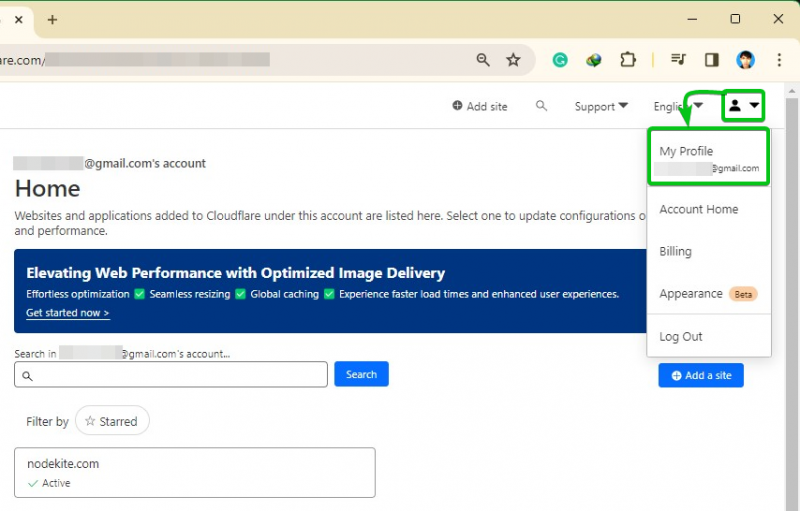

سب سے پہلے، اپنے CloudFlare اکاؤنٹ میں لاگ ان کریں۔ پھر، اپنے پروفائل آئیکن پر کلک کریں۔

> میری پروفائل صفحے کے اوپری دائیں کونے سے۔

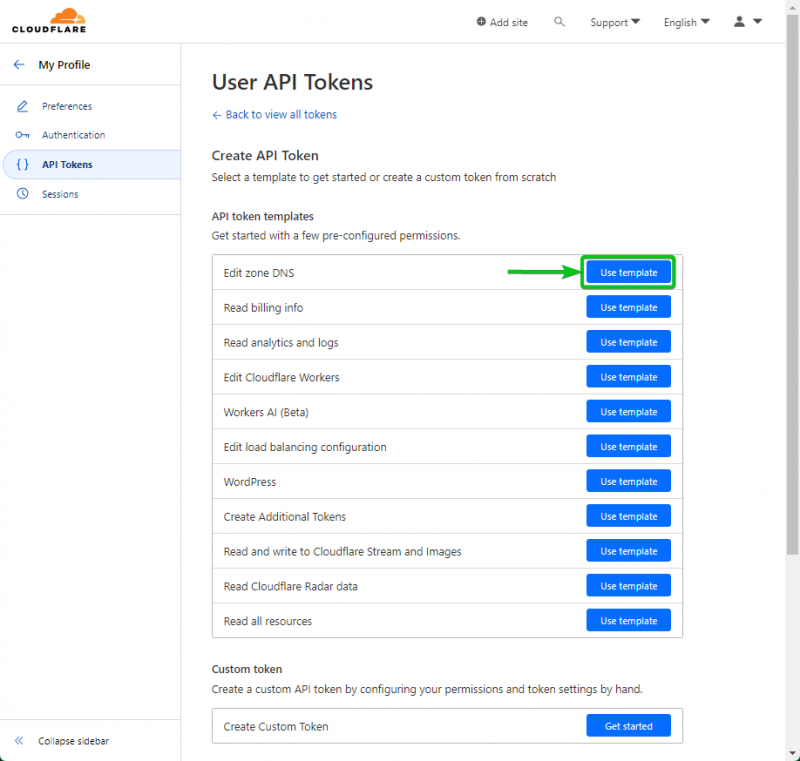

'ایڈیٹ زون ڈی این ایس' سیکشن سے 'ٹیمپلیٹ استعمال کریں' پر کلک کریں۔

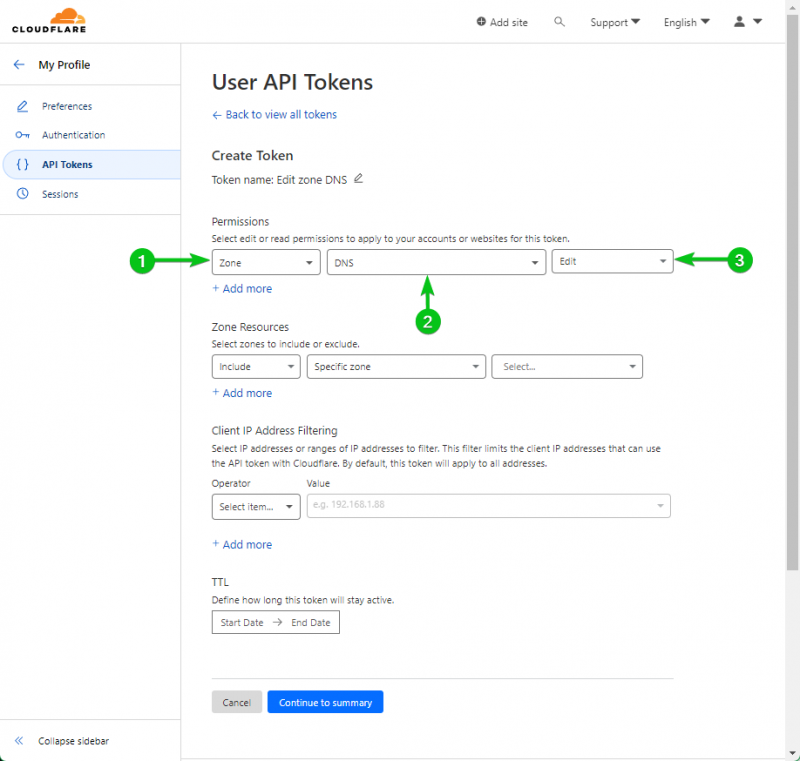

'اجازت' سیکشن سے، ڈراپ ڈاؤن مینو سے نشان زدہ اختیارات کو منتخب کرکے 'DNS زون' میں 'ترمیم' کی اجازت دیں۔

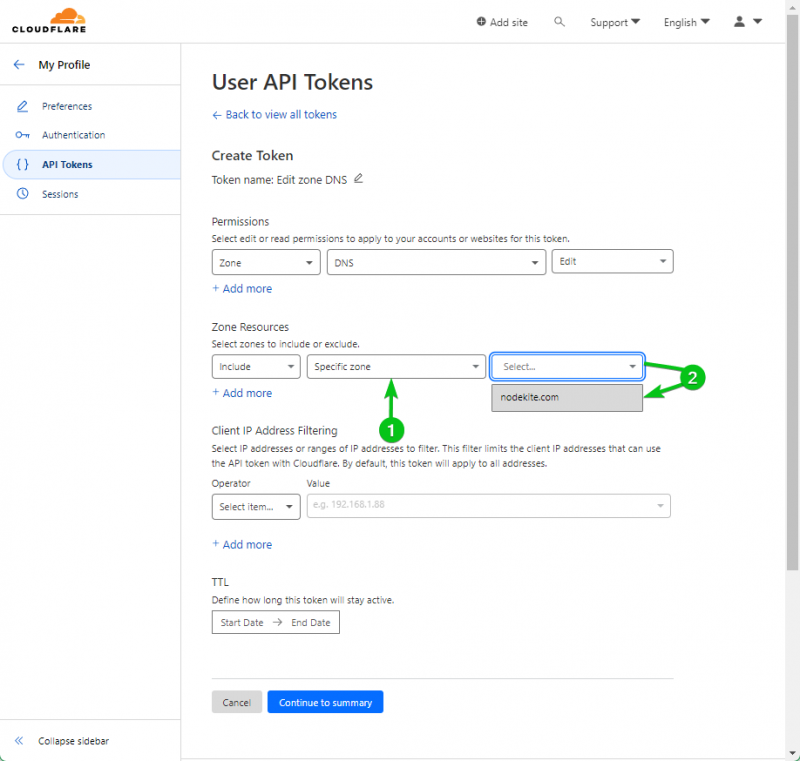

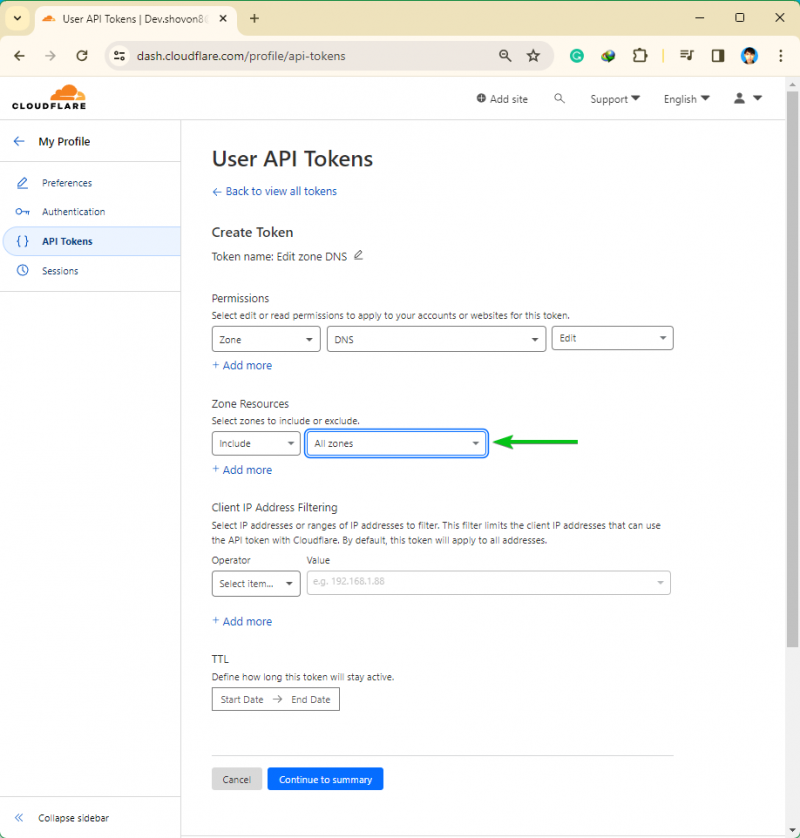

اگر آپ CloudFlare کے ساتھ متعدد ڈومینز کا انتظام کر رہے ہیں، تو آپ 'زون ریسورس' سیکشن سے 'مخصوص زون' میں ترمیم کی اجازت دے سکتے ہیں۔ API ٹوکن کو صرف ایک زون میں ترمیم کرنے کی اجازت دینا API ٹوکن کو تمام زونز میں ترمیم کرنے کی اجازت دینے سے زیادہ محفوظ ہے۔ اس کی وجہ یہ ہے کہ اگر API ٹوکن سے سمجھوتہ کیا جاتا ہے، تو حملے کی سطح چھوٹی ہوگی اور کم نقصان ہوگا۔

اگر آپ اپنے تمام CloudFlare کے زیر انتظام ڈومینز میں ترمیم کرنے کے لیے ایک واحد API کلید استعمال کرنا چاہتے ہیں، تو 'زون ریسورس' سیکشن سے 'تمام زونز' کو منتخب کریں۔

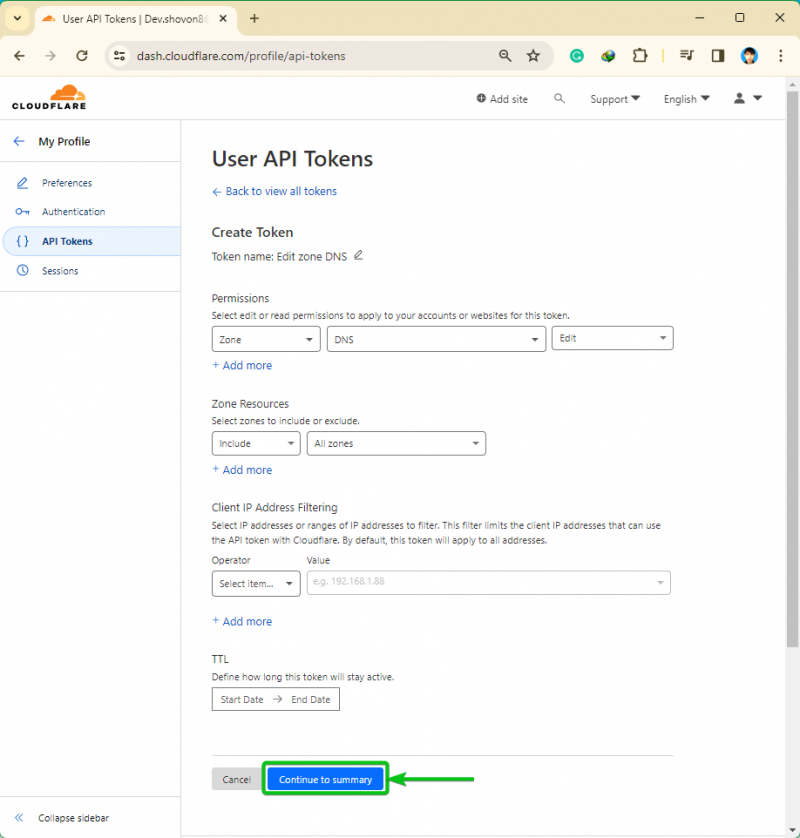

ایک بار جب آپ اپنا API ٹوکن کنفیگر کر لیں تو، 'Continue to summary' پر کلک کریں۔

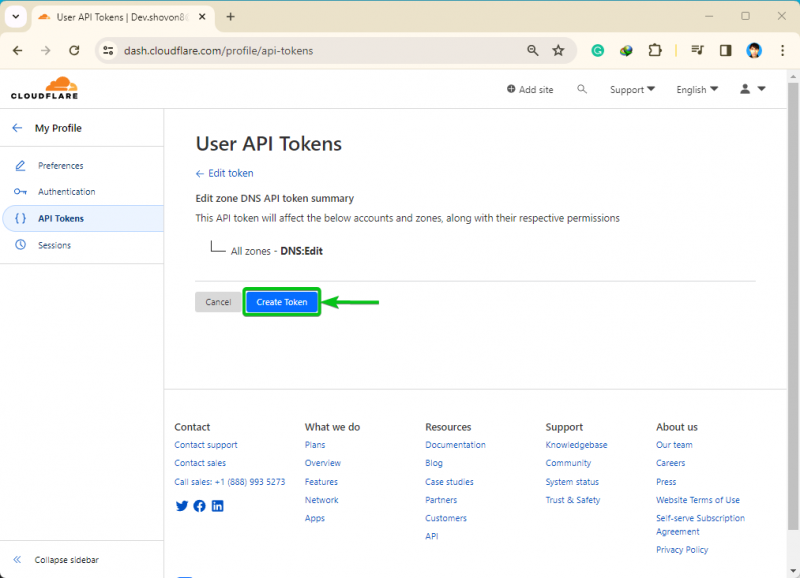

ان کارروائیوں کا خلاصہ جو آپ API ٹوکن کے ساتھ اپنے CloudFlare کے زیر انتظام ڈومینز پر انجام دے سکتے ہیں۔ 'ٹوکن بنائیں' پر کلک کریں۔

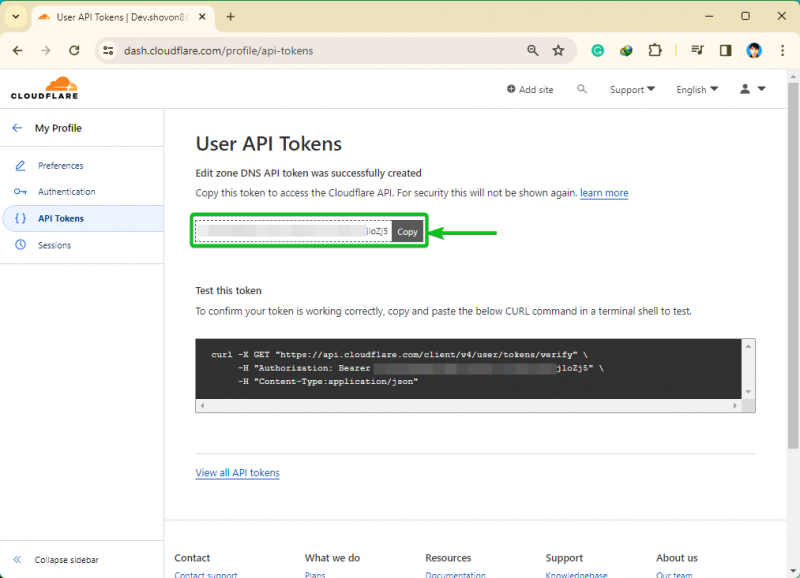

ایک API ٹوکن بنایا جانا چاہیے۔ API ٹوکن کو کسی محفوظ جگہ کاپی کریں تاکہ آپ اسے ضائع نہ کریں۔ ایک بار جب آپ یہ صفحہ چھوڑ دیتے ہیں، تو آپ اس API ٹوکن کو دوبارہ تلاش نہیں کر پائیں گے۔ اگر آپ اسے کھو دیتے ہیں تو آپ کو ایک نیا API ٹوکن بنانا ہوگا:

LyPCAcOBygX1UMHvcsvBFo41aItm2cCVxnjloZj5

CloudFlare API ٹوکن کو کمپیوٹر/سرور پر محفوظ طریقے سے اسٹور کرنا

CloudFlare DNS سرور میں آپ کے ڈومین کے لیے ایک نیا TXT ریکارڈ شامل کرنے کے لیے Certbot کو CloudFlare API ٹوکن استعمال کرنے کی ضرورت ہے۔ لہذا، آپ کو اپنے کمپیوٹر/سرور پر CloudFlare API ٹوکن ذخیرہ کرنا چاہیے۔ مناسب فائل تک رسائی کی اجازت کو یقینی بنائے بغیر API ٹوکن کو ذخیرہ کرنے سے دوسرے پروگراموں/صارفین کو API ٹوکن تک رسائی کی اجازت مل سکتی ہے۔ یہ وہ نہیں ہے جو آپ سیکورٹی وجوہات کی بنا پر چاہتے ہیں۔ اس سیکشن میں، ہم آپ کو دکھائیں گے کہ کس طرح CloudFlare API ٹوکن کو فائل سسٹم پر محفوظ طریقے سے اسٹور کیا جائے۔

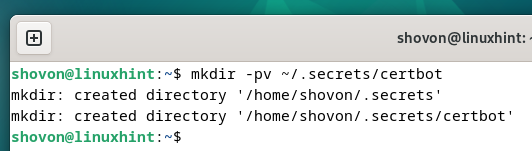

سب سے پہلے، ایک ڈائرکٹری بنائیں (یعنی ~/.secrets/certbot) جہاں آپ CloudFlare API کلید کو مندرجہ ذیل اسٹور کرنا چاہتے ہیں:

$ mkdir -pv ~ / راز / certbot

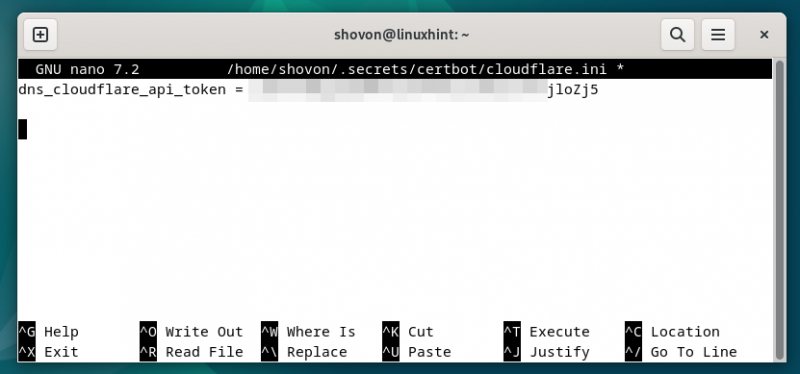

نئی بنائی گئی ڈائرکٹری میں ایک 'cloudflare.ini' فائل بنائیں (یعنی ~/.secrets/certbot) اور اسے اپنے پسندیدہ ٹیکسٹ ایڈیٹر (یعنی نانو) کے ساتھ اس طرح کھولیں:

$ نینو ~ / راز / certbot / cloudflare.ini 'cloudflare.ini' فائل میں درج ذیل لائن میں ٹائپ کریں اور دبائیں۔

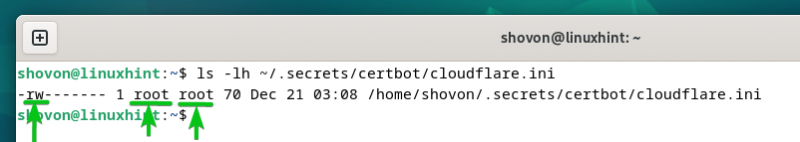

'cloudflare.ini' فائل کے لیے مناسب رسائی کی اجازت کو یقینی بنانے کے لیے، اس بات کو یقینی بنانے کے لیے درج ذیل کمانڈز چلائیں کہ صرف روٹ صارف کو فائل تک پڑھنے اور لکھنے کی رسائی حاصل ہے۔

$ sudo chown جڑ: جڑ ~ / راز / certbot / cloudflare.ini$ sudo chmod 0600~ / راز / certbot / cloudflare.ini

جیسا کہ آپ دیکھ سکتے ہیں، 'cloudflare.ini' فائل میں صرف روٹ صارف کو پڑھنے اور لکھنے کی اجازت ہے۔

$ ls -lh ~ / راز / certbot / cloudflare.ini

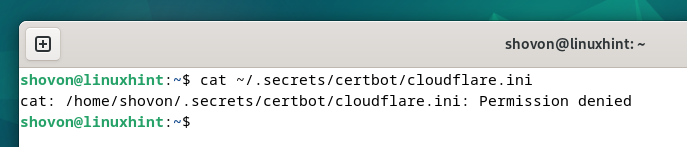

دوسرے صارفین جو 'cloudflare.ini' فائل کو پڑھنے کی کوشش کرتے ہیں انہیں 'اجازت سے انکار' غلطی کا پیغام ملے گا۔

$ کیٹ ~ / راز / certbot / cloudflare.ini

Certbot CloudFlare DNS توثیق کا استعمال کرتے ہوئے SSL سرٹیفکیٹ تیار کرنا

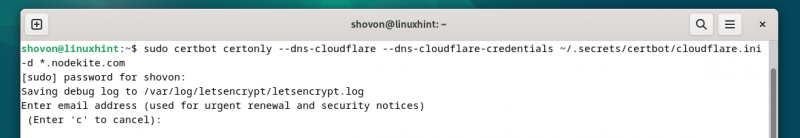

CloudFlare DNS کی توثیق کا استعمال کرتے ہوئے وائلڈ کارڈ ڈومین نام '*.nodekite.com' کے لیے Let's Encrypt SSL سرٹیفکیٹ بنانے کے لیے، cerbot کمانڈ کو اس طرح چلائیں:

$ sudo certbot certonly --dns-Cloudflare --dns-cloudflare-credentials ~ / راز / certbot / cloudflare.ini -d * .nodekite.comڈومین ناموں 'nodekite.com' اور 'www.nodekite.com” using the CloudFlare DNS validation, use the “-d” option of the certbot command for each domain name as follows کے لیے Let's Encrypt SSL سرٹیفکیٹ تیار کرنے کے لیے:

$ sudo certbot certonly --dns-Cloudflare --dns-cloudflare-credentials ~ / راز / certbot / cloudflare.ini -d www.nodekite.com -d nodekite.comاگر DNS کی تبدیلیوں کو دنیا بھر میں مشہور DNS نام سرورز پر پھیلانے میں کافی وقت لگتا ہے، تو آپ Certbot کے '–dns-cloudflare-propagation-seconds' آپشن کو استعمال کر کے ان سیکنڈوں کی تعداد سیٹ کر سکتے ہیں جن کا آپ Certbot کو DNS کی توثیق سے پہلے انتظار کرنا چاہتے ہیں۔ انجام دیا جاتا ہے.

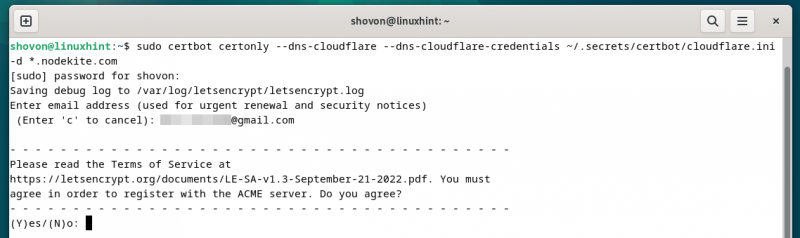

$ sudo certbot certonly --dns-Cloudflare --dns-cloudflare-credentials ~ / راز / certbot / cloudflare.ini --dns-cloudflare-propagation-seconds 60 -d * .nodekite.comایک بار جب آپ Certbot کمانڈ چلاتے ہیں، تو آپ سے اپنا ای میل ایڈریس ٹائپ کرنے کو کہا جائے گا۔ اپنا ای میل ایڈریس ٹائپ کریں اور دبائیں۔ <درج کریں> جاری رکھنے کے لئے.

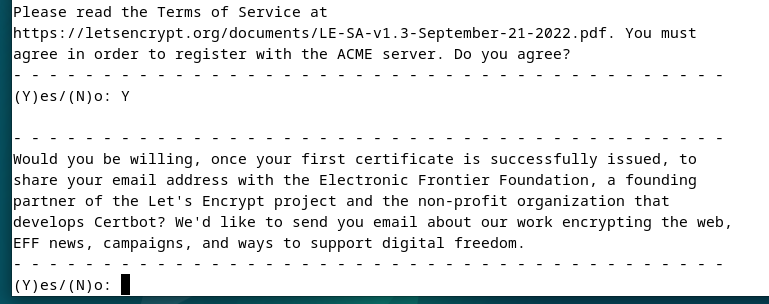

'Y' دبائیں اور پھر دبائیں۔ <درج کریں> Let's Encrypt کی 'سروس کی شرائط' کو قبول کرنے کے لیے۔

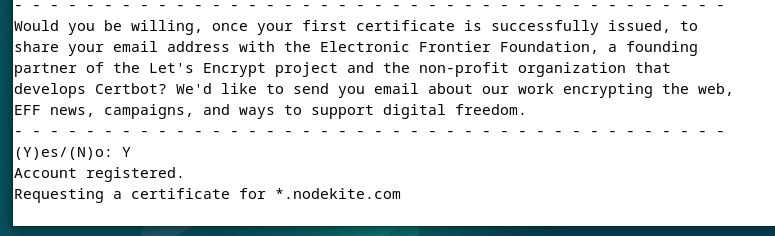

'Y' دبائیں اور پھر دبائیں۔ <درج کریں> .

لیٹس انکرپٹ SSL سرٹیفکیٹ جاری کیا جا رہا ہے۔ اسے مکمل ہونے میں کچھ وقت لگتا ہے۔

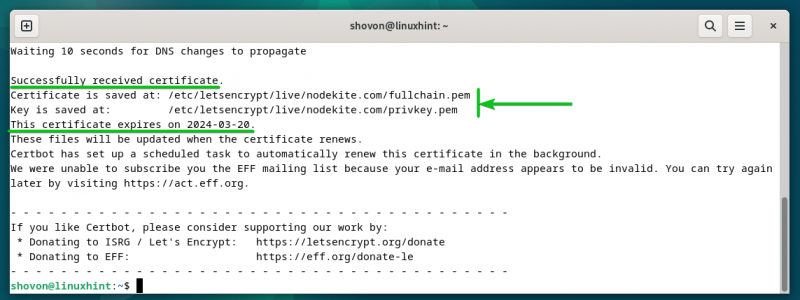

اس وقت، Let’s Encrypt SSL سرٹیفکیٹ جاری کیا جاتا ہے۔ مکمل راستہ جہاں SSL سرٹیفکیٹ فائلوں کو محفوظ کیا جاتا ہے دکھایا جانا چاہئے. SSL سرٹیفکیٹ کی میعاد ختم ہونے کی تاریخ بھی ظاہر کی جانی چاہئے۔

سرٹ بوٹ کا استعمال کرتے ہوئے آئیے انکرپٹ ایس ایس ایل سرٹیفکیٹس کی فہرست بنانا

آپ ان تمام لیٹس انکرپٹ ایس ایس ایل سرٹیفکیٹس کی فہرست بنا سکتے ہیں جو آپ نے درج ذیل کمانڈ کے ساتھ Certbot کا استعمال کرتے ہوئے تیار کیے ہیں۔

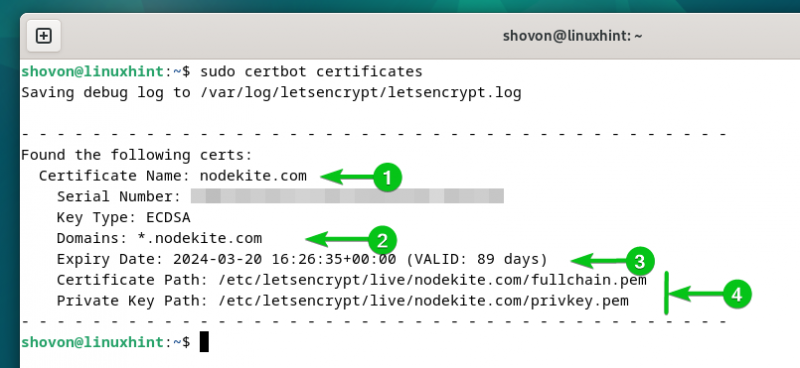

$ sudo certbot سرٹیفکیٹجیسا کہ آپ دیکھ سکتے ہیں، 'nodekite.com' ڈومین کے لیے تیار کردہ Let’s Encrypt SSL سرٹیفکیٹ درج ہے۔ [1] . ایک وائلڈ کارڈ SSL سرٹیفکیٹ 'nodekite.com' کے لیے جاری کیا جاتا ہے۔ [2] ڈومین نام. سرٹیفکیٹ کی میعاد ختم ہونے کی تاریخ 20-03-2024 ہے (89 دنوں کے لیے درست) [3] . سرٹیفکیٹ اور نجی کلیدی راستہ بھی یہاں درج ہیں۔ [4] .

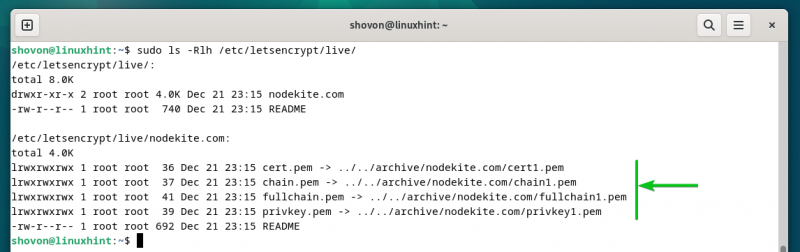

Certbot ان تمام SSL سرٹیفیکیٹس کو اسٹور کرتا ہے جو آپ نے اپنے ڈومینز کے لیے ان کے متعلقہ فولڈر میں '/etc/letsencrypt/live' ڈائریکٹری میں بنائے ہیں۔

$ sudo ls -آر ایل ایچ / وغیرہ / letsencrypt / زندہ /

سرٹ بوٹ کا استعمال کرتے ہوئے آئیے انکرپٹ ایس ایس ایل سرٹیفکیٹس کی تجدید کرنا

Certbot خود بخود ان تمام Let's Encrypt SSL سرٹیفکیٹس کی تجدید کرتا ہے جو آپ نے CloudFlare DNS کی توثیق کا استعمال کرتے ہوئے تخلیق کیے ہیں۔

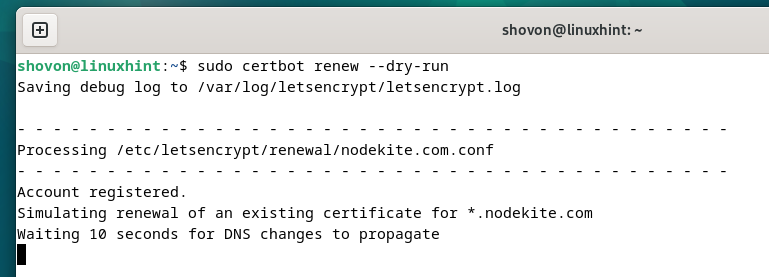

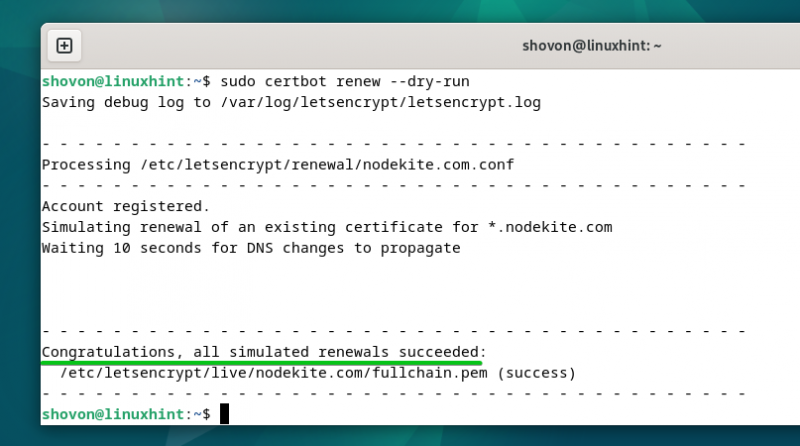

یہ جانچنے کے لیے کہ آیا Let's Encrypt SSL سرٹیفکیٹ کی خودکار تجدید کی خصوصیت کام کرتی ہے، درج ذیل کمانڈ کو چلائیں:

$ sudo certbot کی تجدید --dry-runخودکار تجدید کی کارروائی ہر ایک Let's Encrypt SSL سرٹیفکیٹ کے لیے بنائی گئی ہے جو آپ نے تیار کی ہے۔

اگر ٹیسٹ کامیاب رہے تو آپ کو مبارکباد دی جائے گی۔ ایک کامیاب ٹیسٹ کا مطلب یہ ہے کہ SSL سرٹیفکیٹس کی میعاد ختم ہونے سے پہلے خود بخود تجدید ہو جائے گی۔ آپ کو اور کچھ نہیں کرنا پڑے گا۔

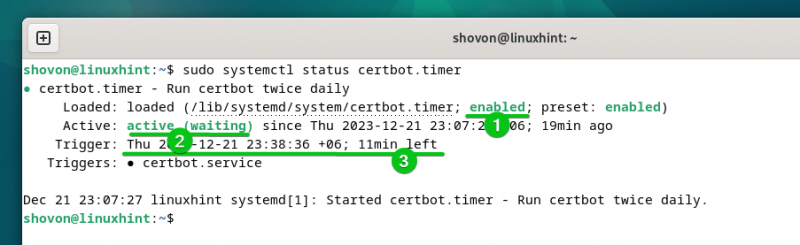

Certbot آٹو رینیو فیچر کے کام کرنے کے لیے، 'cerbot.timer' سسٹمڈ ٹائمر آپ کے کمپیوٹر/سرور پر فعال اور فعال ہونا چاہیے۔

آپ چیک کر سکتے ہیں کہ آیا 'cerbot.timer' systemd ٹائمر درج ذیل کمانڈ سے فعال اور فعال ہے:

$ sudo systemctl اسٹیٹس certbot.timerجیسا کہ آپ دیکھ سکتے ہیں، 'certbot.timer' سسٹمڈ ٹائمر فعال ہے (خود بخود بوٹ کے وقت شروع ہوتا ہے) [1] اور فعال [2] . Certbot چیک کرتا ہے کہ آیا صرف 11 منٹ کے بعد کسی SSL سرٹیفکیٹ کی تجدید کرنے کی ضرورت ہے (مندرجہ ذیل اسکرین شاٹ کے مطابق) اور SSL سرٹیفکیٹ کی تجدید کرتا ہے جن کی میعاد ختم ہونے والی ہے۔ [3] .

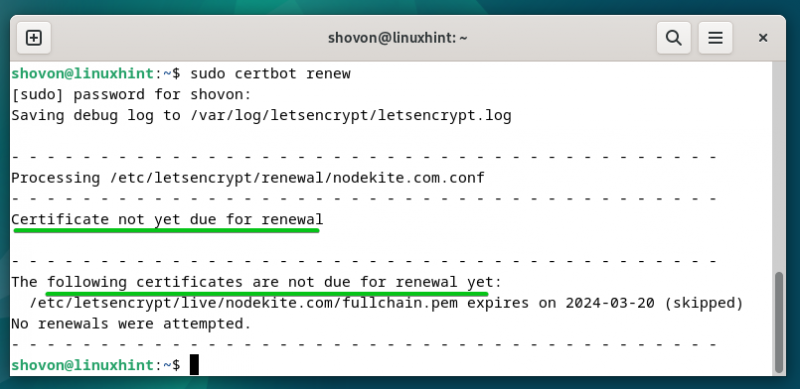

دستی طور پر چیک کرنے کے لیے کہ آیا کسی SSL سرٹیفکیٹ کی میعاد ختم ہونے والی ہے اور ختم ہونے والے SSL سرٹیفکیٹس کی تجدید، درج ذیل کمانڈ کو چلائیں:

$ sudo certbot کی تجدیدہمارے معاملے میں، کوئی SSL سرٹیفکیٹ ختم ہونے والا نہیں ہے۔ لہذا، Certbot نے کسی SSL سرٹیفکیٹ کی تجدید کی کوشش نہیں کی۔

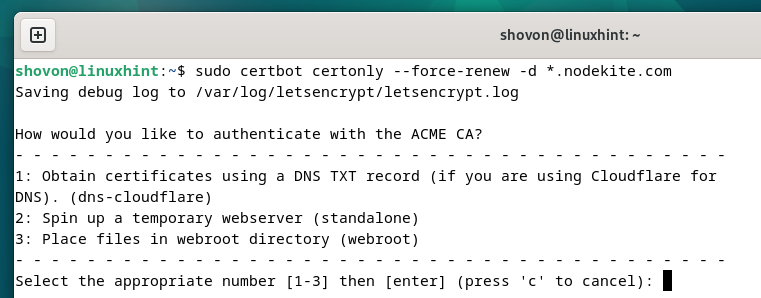

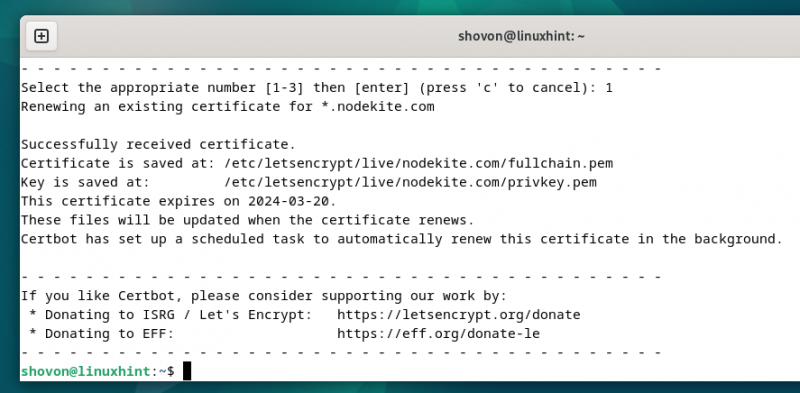

Certbot کو کسی مخصوص ڈومین کے SSL سرٹیفکیٹ کی تجدید پر مجبور کرنے کے لیے (آئیے کہتے ہیں *.nodekite.com)، درج ذیل کمانڈ کو چلائیں:

$ sudo certbot certonly --زبردستی تجدید -d * .nodekite.com'1' دبائیں اور دبائیں۔ <درج کریں> پہلا آپشن منتخب کرنے کے لیے (CloudFlare DNS کا استعمال کرتے ہوئے DNS کی توثیق کے لیے)۔

SSL سرٹیفکیٹ کی تجدید ہونی چاہیے۔

نتیجہ

Certbot کا استعمال کرتے ہوئے CloudFlare DNS کی توثیق کا استعمال کرتے ہوئے Let’s Encrypt SSL سرٹیفکیٹ حاصل کرنے کے لیے، آپ کو CloudFlare API ٹوکن تک رسائی کی ضرورت ہے۔ اس آرٹیکل میں، ہم نے آپ کو دکھایا کہ اپنے ڈومین کے لیے CloudFlare API ٹوکن کیسے بنایا جائے اور اسے اپنے کمپیوٹر/سرور پر محفوظ طریقے سے اسٹور کیا جائے تاکہ ضرورت پڑنے پر آپ Certbot کے ساتھ اس تک رسائی حاصل کر سکیں۔ ہم نے آپ کو یہ بھی دکھایا کہ لینکس کی مقبول ترین تقسیم پر Certbot اور Certbot CloudFlare DNS پلگ ان کیسے انسٹال کریں۔ ہم نے آپ کو دکھایا کہ Let's Encrypt وائلڈ کارڈ SSL سرٹیفیکیٹس کے ساتھ ساتھ سنگل ڈومینز کے لیے Certbot اور CloudFlare DNS کی توثیق کا استعمال کرتے ہوئے SSL سرٹیفکیٹ کیسے بنائے جائیں۔ آخر میں، ہم نے آپ کو دکھایا کہ Certbot کو خود بخود اور دستی طور پر استعمال کرتے ہوئے Let’s Encrypt SSL سرٹیفکیٹس کی تجدید کیسے کی جائے۔